UniFi Bağlantı Noktası

UniFi – USG/UDM: Bağlantı Noktası Yönlendirme Yapılandırması ve Sorun Giderme

Gereksinimler

- Tüm UDM ve USG modellerinde en son üretici yazılımı için geçerlidir.

- Bağlantı Noktası Yönlendirme özelliği, USG modellerinde yalnızca WAN1 üzerinde çalışacak şekilde tasarlanmıştır, ancak UDM-Pro’da hem WAN1 hem de WAN2’yi kullanabilir.

- USG modellerinde WAN2 arabirimindeki bağlantı noktalarını iletmek için bir Hedef NAT (DNAT) + WAN güvenlik duvarı kuralının/kurallarının manuel olarak yapılandırılması gerekir, aşağıdaki bölüme bakın.

Sıkça Sorulan Sorular (SSS)

- Port Yönlendirme için manuel olarak güvenlik duvarı kuralları oluşturmam gerekir mi?

Hayır, bağlantı noktalarının dahili LAN cihazlarına iletilmesine izin vermek için güvenlik duvarı kuralları otomatik olarak oluşturulur. Yönlendirilen bağlantı noktaları için manuel olarak güvenlik duvarı kuralları eklemek gerekli değildir.

- UDM/USG’nin WAN2 arabirimindeki bağlantı noktalarını iletebilir miyim?

UDM-Pro’nun WAN2 arayüzünde Port Yönlendirme özelliğini kullanmak mümkündür. Ayarlar > Gelişmiş Özellikler > Gelişmiş Ağ Geçidi Ayarları’ na gidin ve yeni bir bağlantı noktası yönlendirme kuralı oluşturun veya mevcut olanı değiştirin.

Daha sonra WAN arayüzünü WAN1, WAN2 veya her ikisi olarak seçebilirsiniz. Temel UDM modelinde yalnızca tek bir WAN bağlantı noktası bulunur.

USG modellerinde, WAN2 arabirimindeki bağlantı noktalarını iletmek için bir Hedef NAT (DNAT) + WAN güvenlik duvarı kuralının manuel olarak yapılandırılması gerekir, aşağıdaki bölüme bakın.

- Bağlantı Noktası Yönlendirme özelliği UPnP ile nasıl etkileşime girer?

UPnP tarafından oluşturulan otomatik girişler, manuel olarak oluşturulan Bağlantı Noktası Yönlendirme kurallarına göre önceliklidir.

- Hairpin NAT’ı manuel olarak yapılandırmam gerekir mi?

Hayır, Bağlantı Noktası Yönlendirme özelliği yapılandırılırken Firkete NAT otomatik olarak etkinleştirilir.

Bunun istisnası, Hedef NAT’ı (DNAT) USG’nin WAN2 bağlantı noktasında manuel olarak yapılandırmaktır. Bu durumda, bu DNAT kuralı için bir Firkete NAT girişini manuel olarak da yapılandırmanız gerekecektir.

- Hangi uzak cihazların yönlendirilen bağlantı noktalarını kullanmasına izin verildiğini sınırlayabilir miyim?

Evet, bir Bağlantı Noktası Yönlendirme kuralı oluştururken veya değiştirirken gelen seçeneğini kullanarak . Varsayılan seçenek, tüm uzak istemcilerin yönlendirilen bağlantı noktasını kullanmasına izin vermektir.

- Port Yönlendirme kuralım çalışmıyor, ne yapmalıyım?

Daha fazla ayrıntı için aşağıdaki sorun giderme bölümüne bakın.

Bağlantı Noktası Yönlendirme Kuralı Yapılandırma

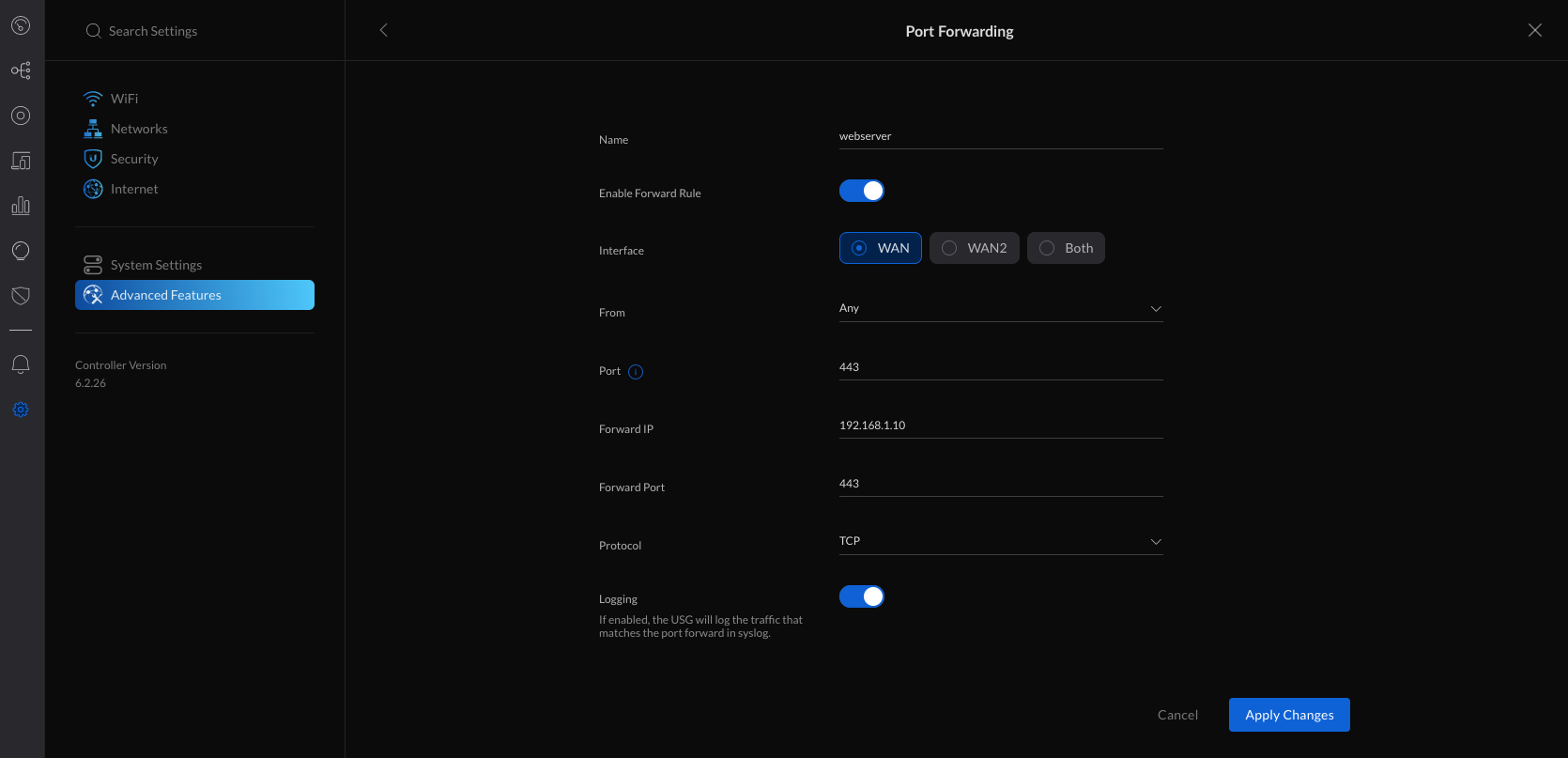

1. Ayarlar > Gelişmiş Özellikler > Gelişmiş Ağ Geçidi Ayarları’ na gidin ve yeni bağlantı noktası yönlendirme oluşturun .

2. Ayarları doldurun:

- isim: web sunucusu

- Yönlendirme Kuralını Etkinleştir: Bu kuralı etkinleştirmeye hazır olduğunuzda bunu açın

- Arayüz: WAN / WAN2 / İkisi (yalnızca UDM Pro)

- Gönderen: Her Yerden veya Sınırlı

- Liman: 443

- İleri IP: 192.168.1.10

- İleri Bağlantı Noktası: 443

- Protokol: TCP

- Günlüğe kaydetme: İsteğe bağlı

| İtibaren: | Bağlantı Noktası Yönlendirme kuralını kullanmasına izin verilen İnternet üzerindeki istemciler. Varsayılan olarak, tüm ana bilgisayarlar anlamına gelen Anywhere olarak ayarlayın . Bir IP adresi (örneğin 198.51.100.1 ) veya alt ağ aralığı (örneğin 198.51.100.0/24 ) belirterek izin verilen ana bilgisayarları sınırlamak mümkündür . |

| Liman: | İnternet üzerindeki istemcilerin bağlandığı WAN bağlantı noktası, örneğin 443. Bunun, dahili LAN ana bilgisayarında kullanılan bağlantı noktasıyla eşleşmesi gerekmez. Örneğin, 10443 numaralı TCP bağlantı noktasını 443 numaralı TCP bağlantı noktasına iletebilirsiniz. |

| Yönlendirme IP’si: | Dahili LAN ana bilgisayarı tarafından kullanılan IP adresi, örneğin 192.168.1.10 . |

| İleri Bağlantı Noktası: | Dahili LAN ana bilgisayarı tarafından kullanılan bağlantı noktası, örneğin TCP bağlantı noktası 443. |

3. Değişiklikleri uygulayın.

Not: USG modellerinde, WAN2 arabirimindeki bağlantı noktalarını iletmek için bir Hedef NAT (DNAT) + WAN güvenlik duvarı kuralının manuel olarak yapılandırılması gerekir, aşağıdaki bölüme bakın.

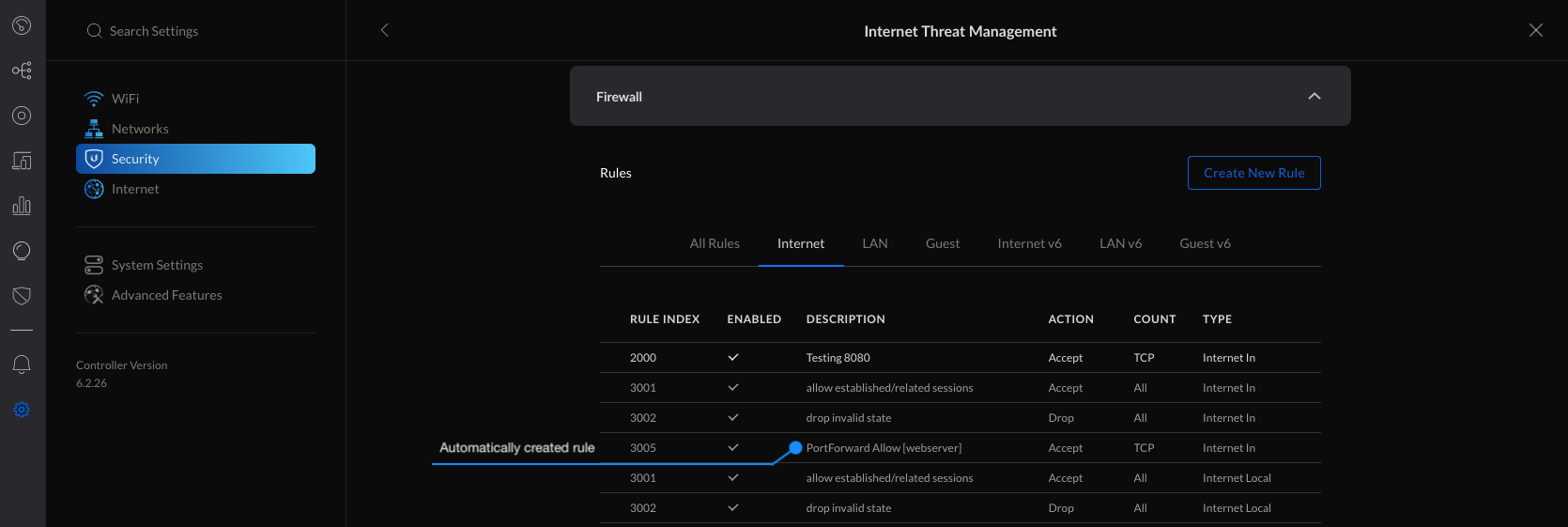

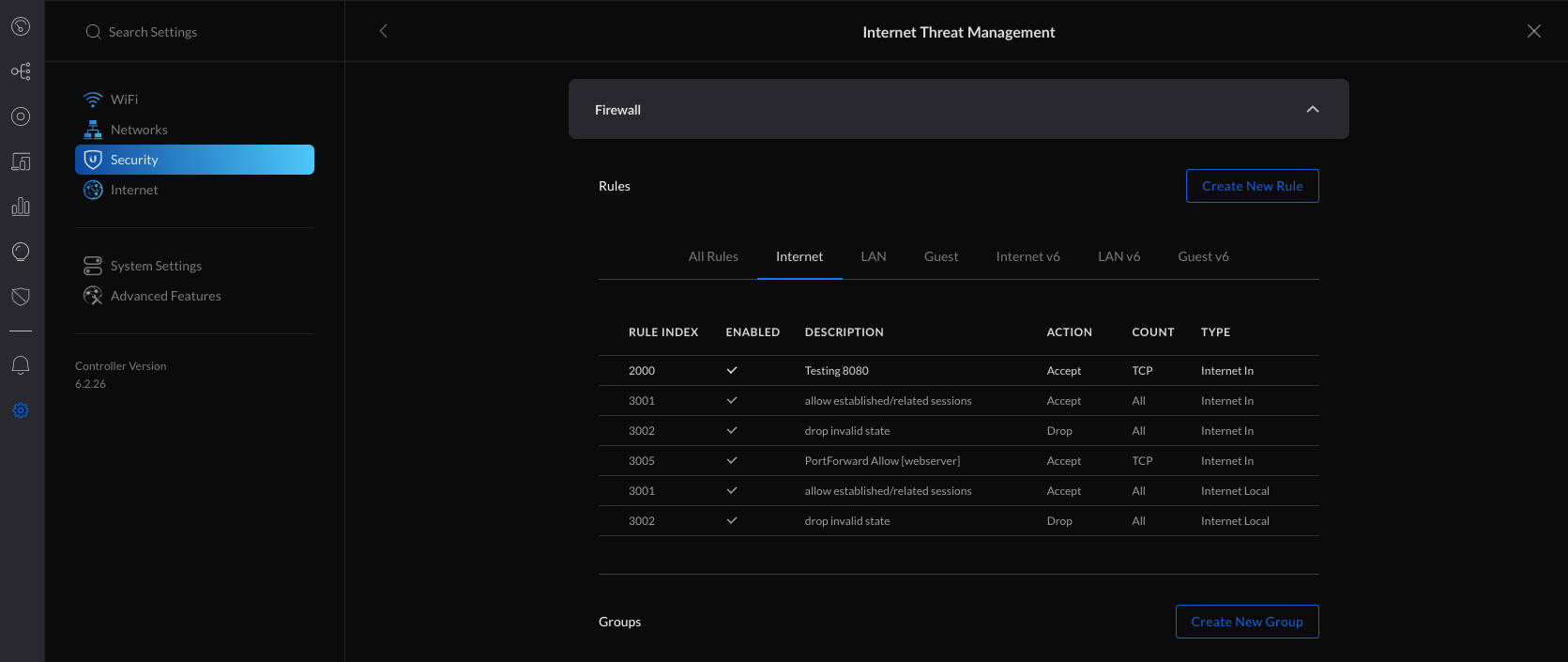

4. Oluşturduğunuz yeni Bağlantı Noktası Yönlendirme kuralı için gereken güvenlik duvarı kuralı/kuralları otomatik olarak eklenir.

5. Otomatik olarak oluşturulan kuralları Ayarlar > Güvenlik > İnternet Tehdit Yönetimi > Güvenlik Duvarı > İnternet bölümünden doğrulayabilirsiniz.

USG/USG-Pro: Hedef NAT kullanarak WAN2’deki Bağlantı Noktalarını Yönlendirme

DİKKAT: Bu, config.gateway.json dosyasının oluşturulmasını ve değiştirilmesini gerektiren gelişmiş bir yapılandırmadır . JSON dosyasını kullanma hakkında daha fazla bilgi için UniFi – USG/USG-Pro: JSON Kullanarak Gelişmiş Yapılandırma makalesine bakın.

USG modellerinin WAN2 arabirimindeki bağlantı noktalarını yönlendirmek için aşağıdaki adımları izleyin. Komut Satırı Arayüzü (CLI) kullanılarak bir Hedef NAT (DNAT) kuralı ve UniFi Network uygulamasını kullanarak özel bir Güvenlik Duvarı Kuralı oluşturmak gerekir. Ardından, özel yapılandırmayı UniFi Ağına dahil etmek için config.gateway.json dosyasının oluşturulması veya güncellenmesi gerekir.

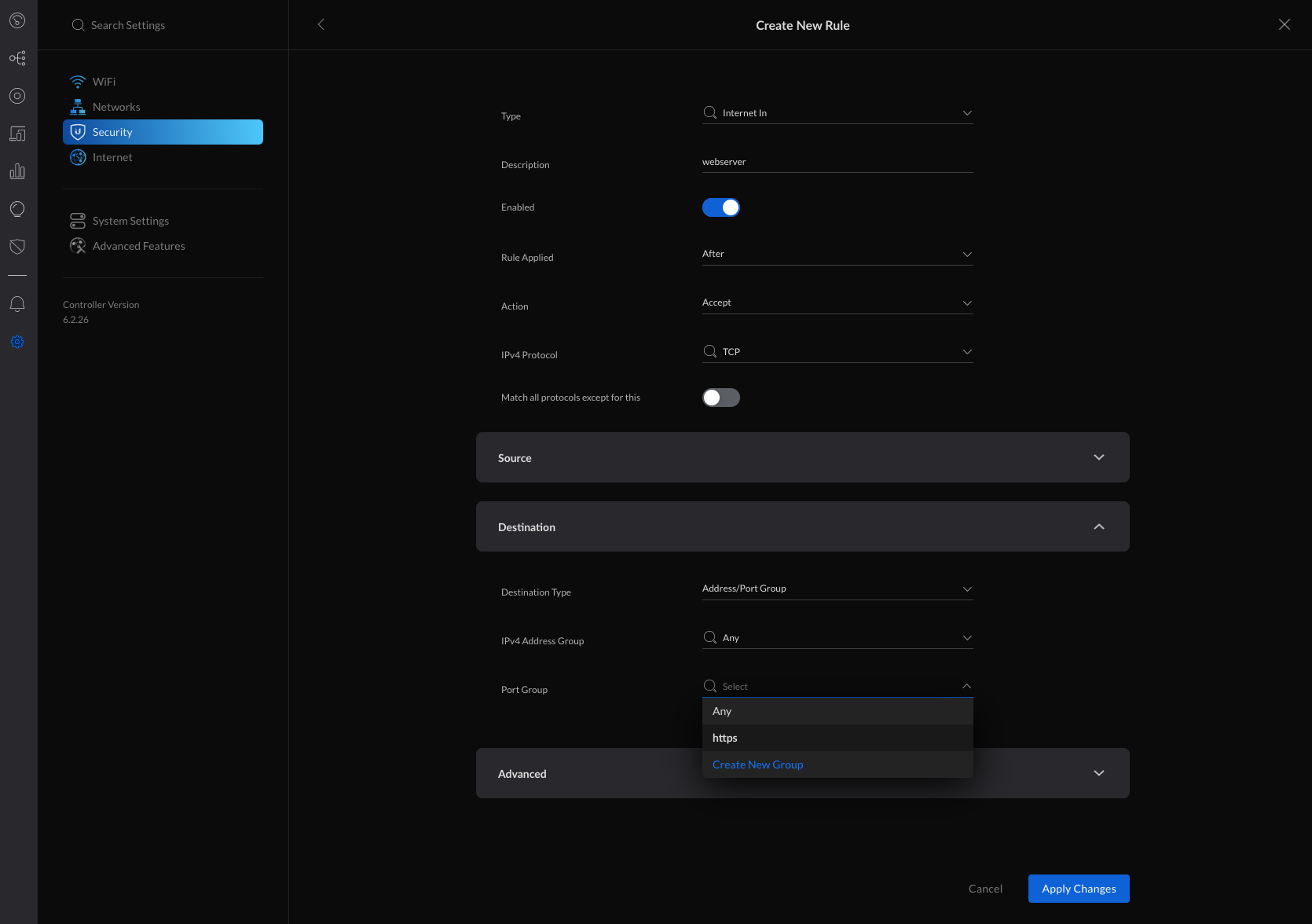

1. Ayarlar > Güvenlik > İnternet Tehdidi Yönetimi > Güvenlik Duvarı > İnternet bölümünde yeni bir özel Güvenlik Duvarı Kuralı oluşturarak başlayın .

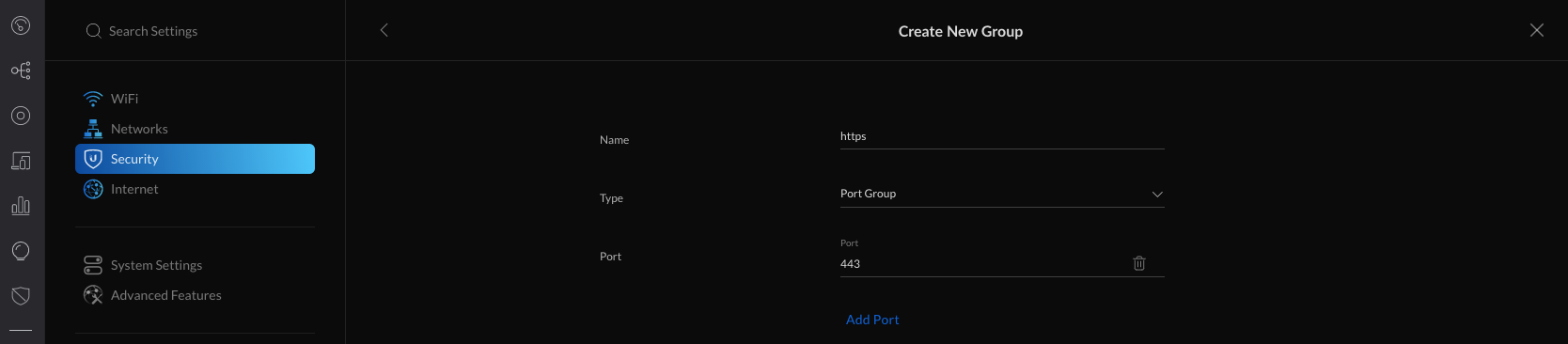

2. Yeni Grup Oluştur öğesine tıklayarak yeni bir Güvenlik Duvarı Bağlantı Noktası Grubu oluşturun .

3. Bilgileri doldurun ve güvenlik duvarı üzerinden izin verilmesi gereken bağlantı noktasını belirtin (bu örnekte 443) ve değişiklikleri uygulayın.

- İsim: https

- Tür: Liman Grubu

- Liman: 443

4. Ayarlar > Güvenlik > İnternet Tehdit Yönetimi > Güvenlik Duvarı > İnternet’e gidin ve yeni kural oluşturun .

5. Daha önce oluşturulan Port Grubunu seçerek bilgileri doldurun ve değişiklikleri uygulayın.

- Genel

- Tür: İnternet Girişi

- tanım: web sunucusu

- Etkin: Bu kuralı yayınlamaya hazır olduğunda açılır

- Uygulanan Kural: Sonra (önceden tanımlanmış kurallardan sonra)

- Eylem: Kabul et

- IPv4 Protokolü: TCP

- Bunun dışındaki tüm protokolleri eşleştirin: devre dışı

- Kaynak: Opsiyonel

- Hedef

- Hedef Türü: Adres/Liman Grubu

- IPv4 Adres Grubu: Herhangi

- Bağlantı Noktası Grubu: https (önceden oluşturulmuş güvenlik duvarı bağlantı noktası gruplarından birini seçin)

- Gelişmiş: İsteğe bağlı

6. Sonraki adım, Komut Satırı Arayüzü (CLI) kullanarak USG’ye erişmek ve özel bir Hedef NAT (DNAT) kuralı eklemektir. Cihazlarınıza SSH erişimi, Ayarlar > Sistem Ayarları > Denetleyici Yapılandırması > Cihaz SSH Kimlik Doğrulaması içinde etkinleştirilmelidir .

7. USG’ye SSH ile bağlanın.

8. Aşağıdaki komutu çalıştırarak WAN2 arabiriminin YUKARI olduğunu ve bir IP adresi atandığını doğrulayın:

arayüzleri göster; sudo ipset listesi ADDRv4_eth2

unifiadmin@usg:~$ arayüzleri göster

Kodlar: S - Durum, L - Bağlantı, u - Yukarı, D - Aşağı, A - Yönetici Aşağı

Arayüz IP Adresi S/L Açıklama

--------- ---------- --- -----------

eth0 203.0.113.1/24 u/u WAN

eth1 192.168.1.1/24 u/u LAN

eth2 192.0.2.1/24 u/u WAN2

lo 127.0.0.1/8 u/u

::1/128

unifiadmin@usg:~$ sudo ipset listesi ADDRv4_eth2 Ad: ADDRv4_eth2 Tür: karma:net Revizyon: 3 Başlık: family inet hashsize 1024 maxelem 65536 Bellekteki boyut: 16792 Referanslar: 1 Üyeler: 192.0.2.1

NOT: ADDRv4_eth2 , eth2 arayüzüne atanan IP adresini otomatik olarak kullanan özel bir adres grubudur . USG-Pro’da, WAN2 arayüzü bunun yerine eth3’ü kullanır ve bu nedenle adres grubu ADDRv4_eth3 olacaktır .

9. Yazıp enter tuşuna basarak yapılandırma moduna configuregirin.

10. USG/USG-Pro’nun WAN2 arayüzü için Hedef NAT kuralını ekleyin (USG-Pro için eth2’yi eth3 ile değiştirin ):

hizmet nat kuralı 4001 açıklama 'web sunucusu' ayarla hizmet nat kuralı 4001 hedef grup adres grubu ADDRv4_eth2 hizmet nat kuralı 4001 hedef bağlantı noktası 443 ayarla hizmet nat kuralı 4001 gelen-arayüz eth2 ayarla hizmet nat kuralı 4001 adres içi adres 192.168.1.10 ayarla hizmet nat kuralı 4001 adres içi bağlantı noktası 443'ü ayarla hizmet nat kuralı 4001 protokolü tcp'yi ayarla hizmet nat kuralı 4001 türü hedef

11. Değişiklikleri onaylayın ve yazıp enter tuşuna basarak çalışma moduna geri dönün.commit ; exit

Bu, sürecin bir örneğidir:

12. Tüm yapılandırmayı JSON biçiminde görüntülemek için mca-ctrl -t dump-cfg komutunu kullanın:

mca-ctrl -t dökümü-cfg

13. JSON biçimindeki yapılandırmanın Hedef NAT bölümü daha sonra config.gateway.json dosyasında kullanılabilir.

{

"hizmet": {

"nat": {

"kural": {

"4001": {

"açıklama": "web sunucusu",

"hedef": {

"grup": {

"adres grubu": "ADDRv4_eth2"

},

"bağlantı noktası": "443"

},

"gelen arayüz": "eth2",

"Adres İçinde": {

"adres": "192.168.1.10",

"bağlantı noktası": "443"

},

"protokol": "tcp",

"type": "hedef"

}

}

}

}

}

14. config.gateway.json dosyasının nasıl oluşturulacağı ve değiştirileceği hakkında daha fazla bilgi için UniFi – USG/USG-Pro: JSON Kullanarak Gelişmiş Yapılandırma makalesine bakın.

Bağlantı Noktası İletme Sorunlarını Giderme

Bağlantı Noktası Yönlendirme veya özel Hedef NAT kuralı çalışmıyorsa aşağıdaki sorun giderme adımlarına bakın. Aşağıdaki seçeneklerden biri neden olabilir:

İlgili Makaleler

Ağ Oluşturmaya Giriş – SSH Kullanarak Bağlantı Nasıl Kurulur

Ubnt Türkiye Türkçe Forum ve Destek Sitesi Ubnt Airmax,Unifi access point , Edgemax ve Airfiber Teknik Destek ve Bilgi Sitesi

Ubnt Türkiye Türkçe Forum ve Destek Sitesi Ubnt Airmax,Unifi access point , Edgemax ve Airfiber Teknik Destek ve Bilgi Sitesi